Microsoft activeert binnenkort automatisch gesynchroniseerde passkeys in Entra-tenants. Dat heeft direct impact op je huidige FIDO2-beleid. Wat verandert er precies? Wanneer gebeurt dit? En belangrijker: moet je iets aanpassen?

Passkeys: varianten en verschillen

Passkeys zijn op FIDO2 gebaseerde aanmeldmethoden die phishing-resistent zijn. In plaats van een wachtwoord gebruik je bijvoorbeeld:

- Microsoft Authenticator

- Windows Hello

- Een fysieke security key

Microsoft maakt nu onderscheid tussen:

Apparaatgebonden passkeys

Deze zijn gekoppeld aan één specifiek apparaat.

Gesynchroniseerde passkeys

Deze worden opgeslagen in een passkey-provider en gesynchroniseerd tussen apparaten, bijvoorbeeld via iCloud of een password manager.

| Apparaatgebonden | Gesynchroniseerd |

|---|---|

| Microsoft Authenticator | Apple iCloud Keychain |

| Security Key | Google Password Manager |

| Windows Hello | 1Password |

| Bitwarden |

Bij apparaatgebonden passkeys is de sleutel gekoppeld aan één specifiek apparaat of een fysieke security key. Gaat dat apparaat verloren of defect, dan moet je een nieuwe passkey uitgeven. Dat kost tijd en beheerinspanning. Gesynchroniseerde passkeys werken anders. Ze worden opgeslagen in een passkey-provider die al op het apparaat aanwezig is en synchroniseren automatisch tussen apparaten van dezelfde gebruiker. Hierdoor wordt herstel eenvoudiger en dalen de kosten voor heruitgifte. Voor veel omgevingen is dit daarom de meest praktische keuze, mits het gewenste beveiligingsniveau past bij deze vorm van opslag.

Wat verandert er in Microsoft Entra?

Microsoft introduceert een nieuwe instelling: passkeyType. Hiermee kun je onderscheid maken tussen:

- Apparaatgebonden passkeys

- Gesynchroniseerde passkeys

Als je niets aanpast, migreert Microsoft je huidige FIDO2-instellingen automatisch.

- Heb je attestation uitgeschakeld? Dan worden gesynchroniseerde passkeys automatisch toegestaan.

- Heb je een registratiecampagne op “Microsoft Managed” staan? Dan verschuift de campagne van Microsoft Authenticator naar Passkeys.

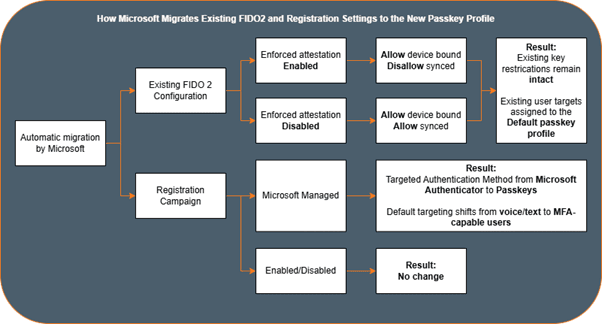

Onderstaand schema laat zien hoe Microsoft je bestaande FIDO2- en registratie-instellingen automatisch migreert naar het nieuwe passkey-profiel.

Controleer daarom vóór de automatische uitrol of je huidige instellingen aansluiten bij je gewenste security-niveau.

Welke invloed heeft dit op jouw omgeving?

De wijziging lijkt klein, maar heeft direct invloed op je securityniveau en beheer. Afhankelijke van je huidige configuratie kunnen gebruikers straks automatisch andere authenticatiemethoden gebruiken dan je verwacht. Denk aan gesynchroniseerde passkeys via externe providers, zonder dat je dit expliciet hebt toegestaan.

Dat kan gevolgen hebben voor:

- je controle op authenticators

- compliance-eisen

- en het beheerproces rondom uitgifte en herstel

Juist in omgevingen met hogere zekerheidseisen wil je hier vooraf een bewuste keuze in maken.

Wanneer wordt dit automatisch ingeschakeld?

Microsoft heeft de functionaliteit van Public Preview naar General Availability omgezet in maart. De verwachting is dat de werkelijke automatische inschakeling zal plaatsvinden vanaf begin april, en klaar is eind mei 2026.

Zo voorkom je ongewenste wijzigingen

Controleer eerst of FIDO2 is ingeschakeld in je tenant. Kijk daarna of je registratiecampagne op “Microsoft Managed” staat. In dat geval kan de doelgroep automatisch verschuiven naar passkeys. Wil je dat voorkomen? Zet de campagne dan expliciet op “Enabled”.

Werk je in een omgeving met hoge zekerheidseisen? Dan is het verstandig om attestation af te dwingen, zodat alleen goedgekeurde apparaatgebonden authenticators worden toegestaan.

Attestation controleert of een authenticator afkomstig is van een goedgekeurde leverancier. Dit is relevant in omgevingen met hoge zekerheidseisen.

Wat moet je nu doen?

Gesynchroniseerde passkeys maken passwordless werken toegankelijker, maar veranderen ook je beheermodel. Controleer daarom vóór mei 2026 je huidige configuratie en bepaal bewust of je gesynchroniseerde passkeys wilt toestaan.

Deze wijziging in Microsoft Entra rond gesynchroniseerde passkeys lijkt klein, maar kan grote impact hebben op je identity- en securitybeleid.

Wil je sparren over de juiste inrichting voor jouw omgeving? Neem contact met ons op!

Heb je vragen over dit onderwerp of zou je Koos willen inhuren voor een vergelijkbare opdracht?

Heb je een Azure expert nodig?